Les pirates informatiques ne cessent de faire exploit et se servent d’Internet pour arriver à leur fin. Au début, Daech l’utilisait comme moyen de communication et de recrutement. A partir de l’année 2013, cette organisation terroriste se sert d’un « cyber-califat » pour terroriser le monde informatique. Voilà un groupe de hackers devenu menaçant aujourd’hui. Impossible pour… Lire la suite

hackers

Game of Thrones : les hackers arnaquent les fans avec des méthodes de pishing

Les inconditionnels de la série Game of Thrones sont les victimes des hackers en phishing. Les pirates envoient aux fans des faux mails afin d’accéder et récupérer leurs données personnelles ou bancaires. La série la plus piratée au monde Game of Thrones ne cesse d’éblouir le public partout dans le monde. Elle crée encore des… Lire la suite

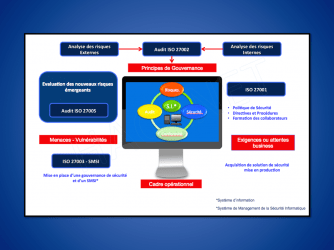

Cybercriminalité : les moyens de contre-attaquer

De nos jours, la cybercriminalité gagne de plus en plus de terrain. Ces attaques numériques peuvent avoir des impacts sur des infrastructures physiques ou numériques. On a sûrement remarqué que les pirates s’intéressent à l’internet des objets. Comment lutter alors contre ces cybercriminels ? Renforcement des normes de sécurité Pour un fonctionnement optimal, les appareils utilisant… Lire la suite

Epoch Times visé par une attaque perpétrée depuis la Chine

Etant un grand acteur de l’information continue non censurée concernant la Chine, Epoch Times a ces derniers temps fait l’objet d’une attaque d’envergure provenant de l’Empire du milieu. Heureusement que les hackers, probablement proches du pouvoir chinois, ne sont pas parvenus à leurs fins. Plusieurs pirates à l’œuvre Le système informatique du siège social d’Epoch… Lire la suite

Vol de données : les chiffres qui inquiètent la France

Les dispositifs de sécurité informatiques sont de plus en plus sophistiqués. Ils ne suffisent cependant pas à dissuader les hackers. Ainsi, durant toute l’année 2015, on a dénombré 2 millions de victimes de piratage de données personnelles en France, le chiffre de 2013 multiplié par 100. De quoi inquiéter tout le pays. Une pratique vieille… Lire la suite

Les nouvelles technologies profitent plus aux pirates informatiques

En 2015, les cybercriminels de la planète ont démontré qu’ils ont une longueur d’avance sur la technologie de protection informatique, utilisée dans le monde. Argument justifié par les crashs informatiques d’Ashley Madison, Talk Talk, Anthem, Experian, Carphone, Warehouse. D’où vient cette avancée technologique ? Les cybercriminels inventent des nouvelles malwares plus avancées chaque jour Tout démontre… Lire la suite

La sécurité informatique de l’entreprise concerne tous les départements

En France, les attaques informatiques concernent aussi bien les entreprises que les particuliers. De même, les PME et les grandes entreprises en sont les plus affectées. Les grandes entreprises et les PME sont au top de la liste Les cas de piratage de VTech et Ashley Madison, ont retenu l’attention de nombreuses entreprises. Il ne… Lire la suite

Les effets du piratage de Steam ne touchent pas les 34.000 utilisateurs

Les 34.000 utilisateurs sont assoiffés de connaissance sur la cause des divulgations d’informations privées d’autres membres sur les pages d’autrui. Ces derniers veulent connaître la chronologie des faits afin de savoir si les pirates détiennent ou non leurs informations. Plusieurs versions tentent d’expliquer le fait. En voici une autre plus claire. 34.000 utilisateurs ont visualisé… Lire la suite

Les bonnes pratiques de sécurité selon Edward Snowden

Pour leur sécurité informatique, les entreprises misent en particulier sur les dispositifs high-tech, oubliant souvent que la négligence de certains gestes élémentaires peut aussi être fatale. La récente intervention d’Edward Snowden, via nos confrères de The Intercept, est allée dans ce sens. L’ex-consultant américain recommande des gestes simples… Edward Snowden est « Persona non grata » aussi… Lire la suite

Le mail « On est tous Paris », une blague de mauvais goût

Suite à l’attentat dont a été victime la capitale française, un mail circulait massivement, prévenant les internautes d’un certain e-mail qui contiendrait un virus. Ce message était en fait un canular. Informations non fondées Depuis les évènements du vendredi 13 dernier à Paris, beaucoup d’informations et de rumeurs non fondées et totalement fausses fleurissent… Lire la suite

Mail : victime des hackers

Lorsque les gens reçoivent des mails, ils ne s’interrogent même pas sur la conséquence de son ouverture. Normalement, les mails sont faits pour être ouverts. Malheureusement, avec la mauvaise tendance technologique, chacun se doit d’être très vigilant, car les hackers sont désormais en débarcadère. Plusieurs personnes et entreprises sont victimes de ce fléau informatique. Alors,… Lire la suite

Cybersécurité : le secteur de santé se mobilise

Les attaques visant les établissements de santé se multiplient en France. Ceux-ci constituent en effet une cible privilégiée des hackers du fait de la richesse de leurs bases de données et surtout de leur moyen limité, voire inexistant, pour y faire face. 250 dirigeants et RSI de ce secteur ont été ainsi rassemblés par le… Lire la suite

Cyberattaque : vers l’abandon de la voie classique par les hackers

Les PC et les serveurs constituent encore la porte d’entrée la plus prisée par les hackers pour mener des attaques. Ils ne tarderont cependant pas à être délaissés. En quête de discrétion et d’efficacité, ils commencent à se tourner vers les autres terminaux liés au réseau, les imprimantes en tête de liste. Ce constat ressort… Lire la suite

Phishing : quand l’e-mail devient la passerelle préférée des hackers

L’e-mailing est devenu un élément incontournable de communication aussi bien dans le monde professionnel que chez les particuliers. Partageant ce constat, les hackers ont trouvé un moyen pour en tirer profit : le phishing. La base des grandes histoires de piratage Le phishing ou l’hameçonnage est, sans conteste, le type d’attaque le plus prisé actuellement par… Lire la suite

Ce qu’il faut connaître sur les hackers

En début d’année, une France encore meurtrie par les attaques de Charlie Hebdo a été visée par des hackers. Ce n’est que là que la masse était persuadée de l’importance de miser plus sur la cybersécurité. Mais qui sont derrière ces attaques informatiques ? Voici quelques éléments importants de réponse. Principaux acteurs du Dark Web Les… Lire la suite

Sécurité informatique, les mots de passe deviennent obsolètes

Vu le nombre croissant de failles de sécurité informatiques, l’usage de mots de passe devient obsolète et se remplace par l’authentification sans contact par effleurement. L’avènement de l’authentification sans contact en termes de cyber sécurité Avec l’apparition des outils de connexion mobiles et du cloudcomputing, il devient difficile aux entreprises de protéger efficacement leurs informations… Lire la suite