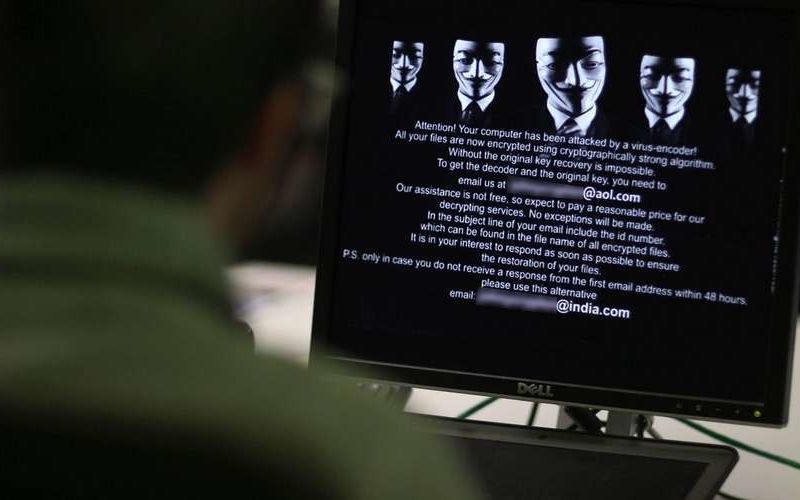

Depuis l’apparition de l’Internet des objets (IoT), les cyberattaques n’ont pas cessé de se multiplier. C’est d’ailleurs une réalité qui n’est pas prête de changer. A ce rythme, 2019 verra l’apparition de menaces de plus en plus complexes, qu’il ne faut surtout pas prendre à la légère. Les évènements à venir Windows 7 de… Lire la suite