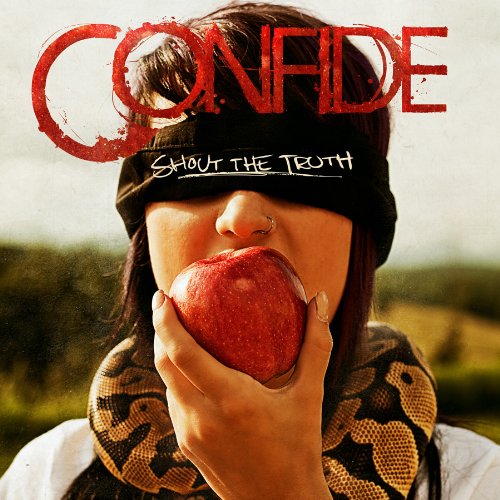

La confidentialité et la sécurité étant des mots d’ordre pour la Maison-Blanche, le staff se tourne depuis peu vers une application méconnue du public : Confide. Si cette dernière est présumé avoir un niveau de sécurité optimale, selon ses éditeurs, les avis divergent sur sa réelle efficacité. Pour cause, son code source n’est pas rendu public… Lire la suite

maison blanche

Les entreprises doivent miser plus sur la cybersécurité

Lorsque les victimes s’appellent Sony Pictures ou Maison Blanche, on ne peut que recommander aux entreprises, quel que soit le secteur d’activités, d’augmenter leur investissement en sécurité informatique. Rien ne garantit désormais que les pirates ne sachent pas mener des attaques contre une centrale nucléaire ou une voiture connectée. Il est temps donc de trouver… Lire la suite